Penetrationstests für Unternehmen - Schwachstellen finden, bevor Angreifer es tun.

Die Erfahrung lehrt: Jedes System hat Schwachstellen.

Deshalb bieten wir Ihnen unser Performance-Versprechen:

Finden wir bei unserem Sicherheits-Check keinen verwertbaren Zugriffsweg in Ihr Unternehmen, bleibt die Analyse für Sie vollständig kostenfrei.

Fair, transparent und ohne Kleingedrucktes.

So sicher sind wir.

So sicher sollten Sie auch sein.

Unsere Leistungen

Netzwerk

Web-Applikationen

Cloud & Hybrid

Social Engineering

Mobile Applikationen

Internet of Things (IoT)

Industriesteuerungen / OT

Wir finden Ihre Schwachstellen

bevor daraus ein Angriff wird.

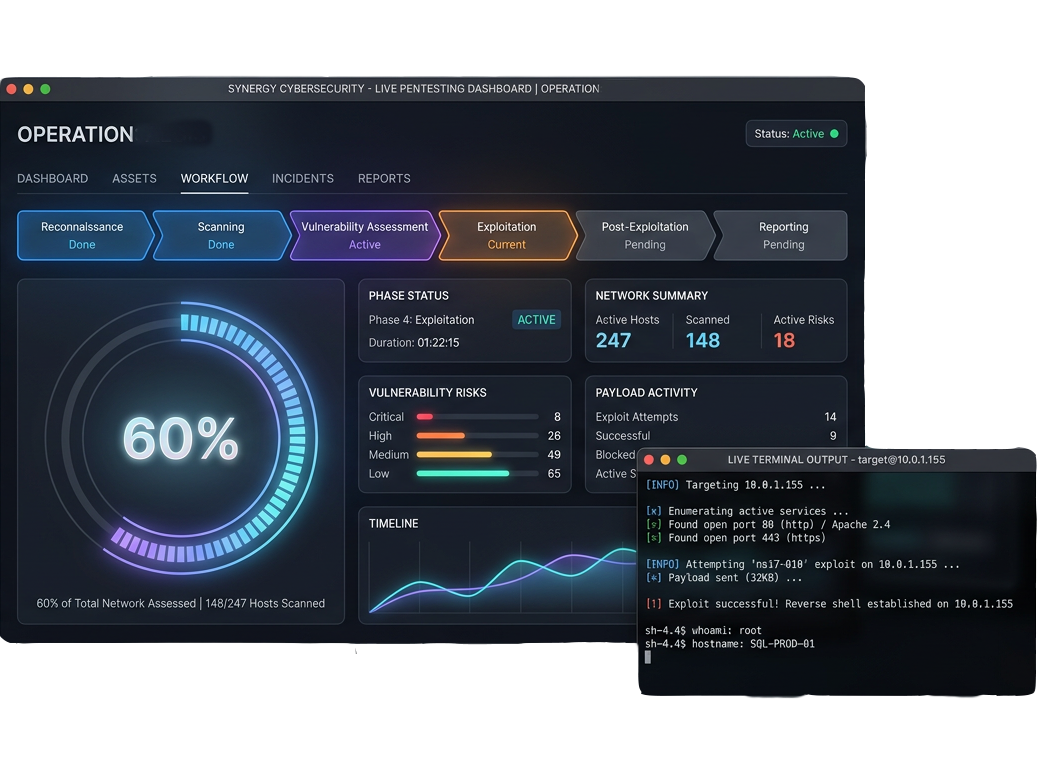

Unser Vorgehen

Wir stellen Ihre IT-Sicherheit auf die Probe.

Ob Webanwendung, komplexes Netzwerk oder Legacy-System – jede Umgebung hat ihre Schwachstellen.

Wir denken wie Angreifer, um sichtbar zu machen wo die „Türe offen steht“.

- Trusted

Auftrag

Wir definieren gemeinsam mit Ihnen den exakten Prüfungsumfang sowie die Zielsetzungen.

Pentest

Unsere Experten identifizieren Schwachstellen in Ihrer Infrastruktur, bevor echte Angreifer diese ausnutzen können.

Bericht & Maßnahmen

Sie erhalten eine detaillierte Analyse der Ergebnisse inklusive priorisierter Handlungsempfehlungen, um Ihre IT-Sicherheit nachhaltig und effizient zu stärken.